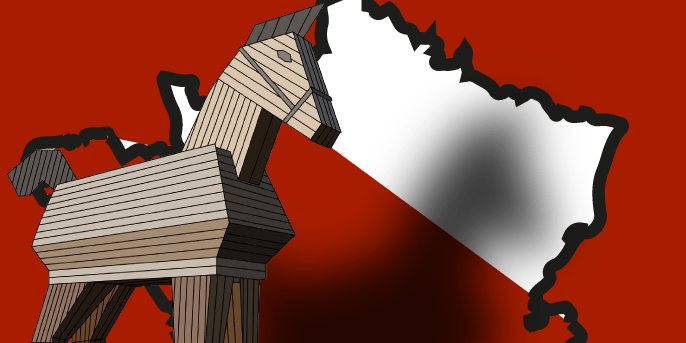

Orléans, piégée par le cheval de Troie Emotet

Dans la succession des cyberattaques, la métropole d’Orléans, n’est pas épargnée. Mais elle n’est pas la seule. Depuis le mois d’août, nous assistons, en France, à la recrudescence des attaques par le cheval de Troie Emotet. Ce trojan a également ciblé plusieurs académies de l’Education Nationale comme Nantes, Rennes, Amiens, Nancy-Metz, Strasbourg, Lyon, Grenoble, Montpellier, Versailles, Paris, Créteil…et bien d’autres encore. Il s’est également attaqué à des entreprises telles qu’Airbus, Faurecia, Fortinet, Imerys ou Veolia. (source : LeMagIT).

Comment procède Emotet ?

Mail ou sms…Les cyberattaquants tentent d’installer par tous les moyens le malware Emotet, notamment en se faisant passer pour la banque de leurs victimes.

Les cybercriminels détournent les noms de domaine des adresses e-mails de leurs cibles. Ils envoient donc des e-mails en lieu et place de personnes dignes de confiance. Le destinataire, peu attentif, ouvre l’e-mail d’apparence légitime puis clique sur les liens URL frauduleux ou pièces jointes corrompues. Emotet agit, par exemple, après avoir activé des macros Word, Excel ou Powerpoint, contenant des codes malveillants. Ce malware s’introduit alors sournoisement dans l’ordinateur puis se propage discrètement dans le réseau informatique de l’organisation. S’ensuit en général une demande de rançon.

Particulièrement actif en septembre 2020, l’Agence nationale de la sécurité des systèmes d’information a alerté sur la recrudescence d’Emotet, virus connu depuis 2014. L’ANSSI indique également que ce cheval de Troie a non seulement muté mais son activité a redoublé depuis août 2020.

Attention donc aux adresses mails des expéditeurs : il est indispensable de bien vérifier si le nom de domaine n’est pas usurpé.

A titre d’exemple, Emotet a été propagé par plus d’une centaine d’e-mails envoyés depuis les serveurs de messagerie de la collectivité orléanaise.

Comment agir face à un cheval de Troie ?

Selon l’ANSSI, « la détection et le traitement au plus tôt d’un évènement de sécurité lié à Emotet peut prévenir de nombreux types d’attaques, dont celles par rançongiciel avant le chiffrement ».

L’agence recommande en outre de :

- Sensibiliser les utilisateurs au phishing : être attentif aux e-mails reçus, savoir distinguer les e-mails véritables des e-mails de phishing.

- Limiter l’activation des macros dans les pièces jointes.

En cas de doute ou de cyberattaque par le cheval de Troie Emotet :

- Déconnecter les appareils compromis du réseau sans en supprimer les données.

- Utiliser un antivirus. Néanmoins, en cas d’infection, seule la réinstallation de la machine permet d’assurer l’effacement de l’implant.